반응형

출처: https://www.avanan.com/resources/zwasp-microsoft-office-365-phishing-vulnerability

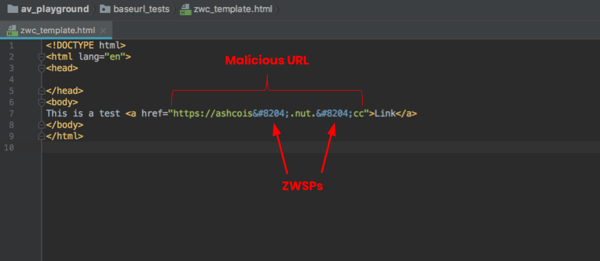

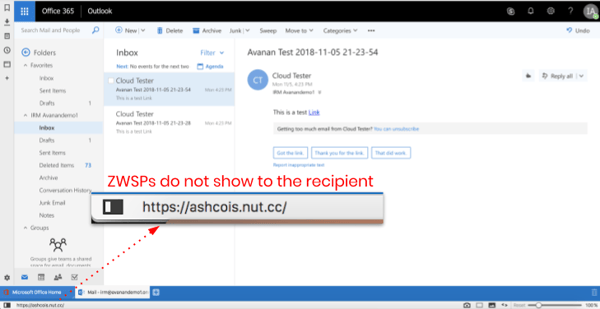

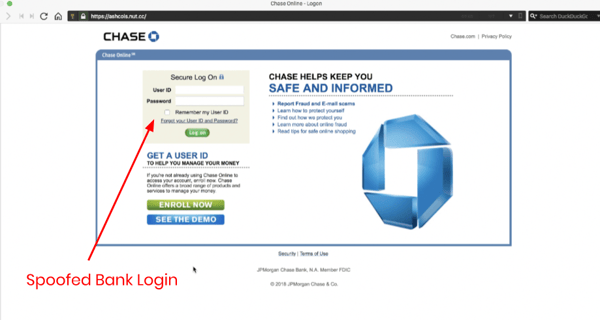

요약: Z-WASP는 비어 있는 공간이라고 생각하면 되며, 해커는 Z-WASP를 악성 URL 사이에 넣을수 있고 이를 통해 보안장비를 우회 할 수 있다.

- ​ (Zero-Width Space)

- ‌ (Zero-Width Non-Joiner)

- ‍ (Zero-Width Joiner)

-  (Zero-Width No-Break Space)

- 0 (Full-Width Digit Zero)

How Z-WASP Phishing Attacks Work

<html>

<body>

This is a test <a href="http‌s://go‌ogle.co‌m">Link</a>

</body>

</html>

반응형

'IT기술 관련 > 윈도우' 카테고리의 다른 글

| 윈도우에서 도커 image 생성 및 build 하기 (0) | 2020.08.06 |

|---|---|

| [vmware 에러]VMware Workstation Pro can't run on Windows 윈도우에서 실행할 수 없습니다. - 윈도우에서 차단 (0) | 2020.01.13 |

| MS EMS E3 vs E5 (0) | 2019.04.16 |

| Office 365 관련 용어 정리 (0) | 2019.04.16 |

| Right VS Permission (0) | 2019.04.09 |